Nový výzkum společnosti Microsoft ukazuje rizika v online světě a jakou hodnotu mají bezpečnostní nástroje pro zajištění větší bezpečnosti dětí v digitálním prostředí – Microsoft News Center

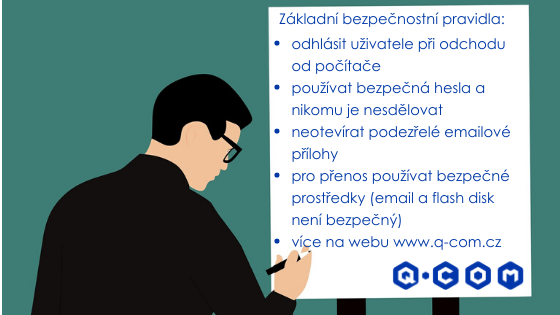

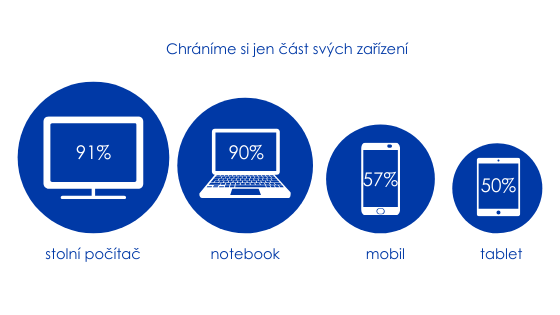

Bezpečnost informačních technologií ve firmě ve vztahu k zaměstnancům | Kybernetická bezpečnost | BusinessInfo.cz

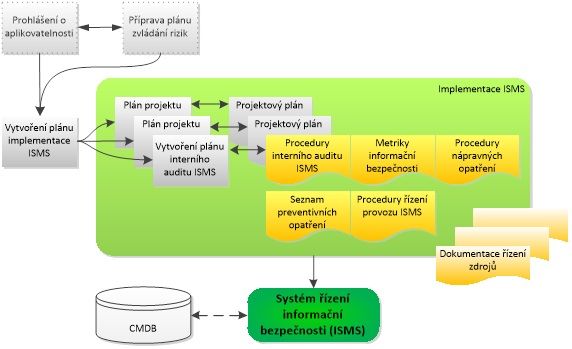

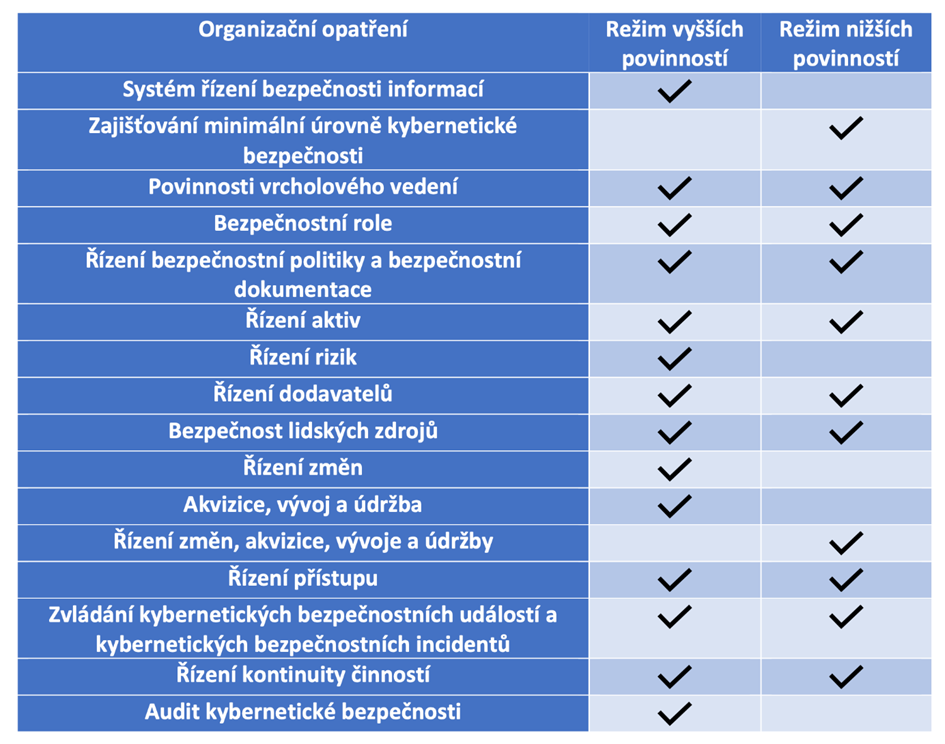

Úspěšná implementace NIS2: Zabezpečte svou organizaci před kybernetickými hrozbami - Atlaso.cz - portál plný informací

BEZPEČNOST A OCHRANA ZDRAVÍ PŘI PRÁCI VE VIRTUÁLNÍ REALITĚ - Výzkumný ústav bezpečnosti práce, v. v. i.

![Policejní akademie ČR [www.polac.cz] Policejní akademie ČR [www.polac.cz]](https://www.polac.cz/o_skole/veda/schema.jpg)